Zertifikatsanfrage signieren: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| Zeile 18: | Zeile 18: | ||

*Danach schieben wir das crt zurück auf den Linux Rechner, gleichzeitig noch das cer der Zertifizierungsstelle. | *Danach schieben wir das crt zurück auf den Linux Rechner, gleichzeitig noch das cer der Zertifizierungsstelle. | ||

*Nun testen wir ob das Zertifikat gültig ist. | *Nun testen wir ob das Zertifikat gültig ist. | ||

| − | |||

| − | |||

<pre> | <pre> | ||

| + | openssl verify -CAfile willux--cert.cer casey.xinux.lan.crt | ||

casey.xinux.lan.crt: OK | casey.xinux.lan.crt: OK | ||

</pre> | </pre> | ||

Version vom 15. Mai 2018, 12:56 Uhr

Key und Anfrage erstellen

- wir erstellen einen key und eine anfrage

COMMONNAME=

openssl genrsa -out $COMMONNAME.key 4096

openssl req -new -key $COMMONNAME.key -out $COMMONNAME.csr

- Danach schieben wir die Anfrage auf den Server der Zertifizierungsstelle. (am einfachsten speichern wir es auf dem Desktop)

Einstellungen auf dem Server der Zertifizierungsstelle

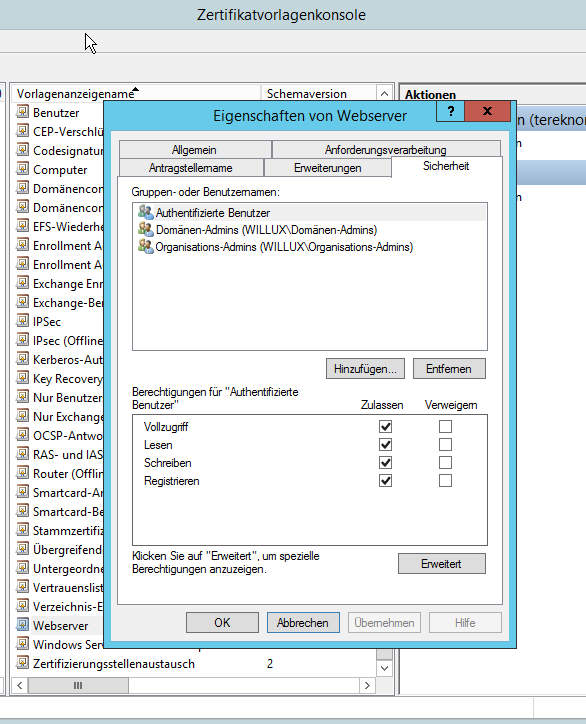

- Die Rechte müssen noch eingestellt werden, dass heißt wir gehen auf die Zertifikatvorlagenkonsole dann auf Webserver, auf Sicherheit und geben Vollzugriff

Signieren

- wir öffnen die Konsole und geben folgenden Befehl ein.

certreq -attrib "Certificate Template:Webserver" -submit casey.xinux.lan

- Dann benennen wir das crt, am besten mit dem hostnamen und speichern es ab.

- Danach schieben wir das crt zurück auf den Linux Rechner, gleichzeitig noch das cer der Zertifizierungsstelle.

- Nun testen wir ob das Zertifikat gültig ist.

openssl verify -CAfile willux--cert.cer casey.xinux.lan.crt casey.xinux.lan.crt: OK